Twister

Dezentrales, unzensierbares und vertrauliches Microblogging

Obwohl ich schon länger nach einer dezentralen Twitter-Alternative gesucht habe, bin ich erst kürzlich auf Twister gestoßen. Twister ist anders als die übrigen Twitter-Klone, es baut konsequent auf P2P-Technologien wie Blockchain, Distributed Hash Tables und Bittorrent.

Was ist faul an Twitter?

Es gibt viel an Twitter auszusetzen. Ich will es kurz machen. Twitter ist eine proprietäre, zentrale Microblogging-Plattform, die einem US-amerikanischen Unternehmen gehört und damit rund um die Uhr von US-Geheimdiensten abgehört werden kann. Der Twitter-Graph, also deine Verbindungen und Vorlieben auf Twitter, geben Geheimdiensten, Polizeibehörden und allen Unternehmen, die dafür zahlen, ein umfangreiches Profil deiner Sozialkontakte, Konsumgewohnheiten und Denkweisen.

Twitter will mit dem Dienst Geld verdienen, weshalb in deinem Stream Werbung und gesponsorte Nachrichten auftauchen.

Totalitäre Staaten können Twitter blocken oder zensieren, wenn sie verhindern wollen, dass sich Informationen über den Dienst in alle Welt verbreiten oder dass sich ihre Bürger über Twitter ein alternatives Bild der Wirklichkeit machen.

Twitter selbst und die US-Regierung, die unbeschränkten Zugriff auf amerikanische Server hat, könnten Twitter umfassend zensieren oder sogar ganz abschalten.

Unter dem Hashtag #RIPTwitter wird zurzeit über einen neuen Algorithmus diskutiert, den Twitter einführt – einfach so, weil sie es können.

Die halbgaren Alternativen

Natürlich gibt es Alternativen zu Twitter. Ich möchte hier nur die populärsten erwähnen: StatusNet oder, wie es nun heißt GNU social. GNU social ist ein System, das mit verteilten Servern arbeitet. Man meldet sich nicht auf dem Server eines einzigen Unternehmens an, sondern kann frei einen beliebigen Anbieter auswählen. In der Regel werden GNU Social Server von Freiwilligen aus der Community betrieben. Die Nachrichten verteilen sich automatisch auf alle Server und man kann auch Menschen folgen, die auf anderen Servern registriert sind.

Durch diese verteilte Struktur verhindert GNU social, dass ein Unternehmen Zugriff auf die persönlichen Informationen aller Nutzer hat. Das erschwert auch ein wenig die Überwachung durch Geheimdienste.

Für totalitäre Staaten ist es schwieriger, GNU social zu zensieren oder zu blockieren, da Benutzer in ihren Ländern jederzeit ein Konto auf einem anderen Server eröffnen können.

Aufgrund der Vorratsdatenspeicherung können die Behörden aber deine Aktivitäten auf GNU social auswerten.

Allerdings löst GNU social nicht alle Probleme. So ist mir über eine Verschlüsselung privater Nachrichten nichts bekannt. Betreiber eines GNU social Servers könnten für Taten ihrer Nutzer haftbar gemacht werden (Störerhaftung). Serverbetreiber können von den Behörden gezwungen werden, die Daten ihrer Nutzer herauszugeben. Außerdem ist GNU social in PHP programmiert, einer Programmiersprache mit einer rekordverdächtigen Anzahl von Sicherheitslücken.

GNU Social ist mittlerweile mit Friendica und Diaspora in einer Art Föderation verbunden. Das ist eine außerordentlich positive Entwicklung, da man über einzelne Projekte hinweg mit anderen Menschen in Kontakt treten kann.

Die Föderation ist also gewachsen und bietet seinen Nutzern mittlerweile recht viel. Aber alle Systeme basieren auf Diensten, die auf Servern im Internet laufen und miteinander kommunizieren. Wer keinen eigenen Server betreiben kann oder will, muss seine Daten anderen überlassen.

Wie funktioniert Twister?

Total dezentral

Bei Twister braucht man gar keine Server im Internet, auf denen man sich registrieren muss. Die Nachrichten werden direkt von Rechner zu Rechner ausgetauscht. Das hat folgende Vorteile:

- Twister kann nicht blockiert oder zensiert werden. Totalitäre Staaten müssten jeden Rechner, jedes Notebook, jedes Smartphone blockieren.

- Um an deine Daten zu kommen, muss der Staatsanwalt deinen Rechner beschlagnahmen. Geheimes Mithören ist mit hohem Aufwand verbunden, sodass die Regierung zwar einzelne Personen in Twister überwachen kann, aber nicht pauschal alle Teilnehmer.

- Die IP-Adresse, über die man mit Twister kommuniziert, wird auf keinem Server im Internet gespeichert. Der Provider – und damit Geheimdienste und andere Ausspäher – sehen nur allgemeinen Twister-Verkehr auf der Leitung. In Twister selbst ist nicht erkennbar, ob jemand online ist oder nicht.

Verschlüsselt

Die Kommunikation von Twister ist verschlüsselt. Das gilt auch für die Metadaten. Bei privaten Nachrichten besitzen nur die Gesprächsteilnehmer den Schlüssel zur Entschlüsselung der Nachrichten. Man kann also über Twister mit einzelnen Personen absolut vertraulich kommunizieren.

Blockchain zur Identitätsverwaltung

Jeder Microblogging-Dienst muss sicherstellen, dass jeder Account nur einmal vorkommt. Diese Aufgabe wird bei Twitter und der Föderation auf die gleiche Art gelöst. Es gibt eine Benutzerdatenbank, die doppelte Einträge verhindert. Bei föderierten Diensten wie Diaspora gibt es auf jedem Server eine Benutzerdatenbank. Die Benutzernamen bestehen dort aus dem Namen des Benutzers und dem Namen des Servers. Da auf jedem Server jeder Name nur einmal vorkommt und auch jeder Servernamen nach den DNS-Regeln nur einmal existiert, stellt die Kombination die notwendige Einmaligkeit sicher. Mein Diaspora-Konto lautet beispielsweise juh@pod.geraspora.de. Auf pod.geraspora.de gibt es keinen zweiten “juh” und es gibt kein zweites pod.geraspora.de, also gibt es auch keinen zweiten “juh@geraspora.de”. Auf dem Diaspora-Server nerdpol.ch könnte es ebenfalls einen Benutzer mit dem Namen “juh” geben. Das Konto ist aber als ein anderes Konto erkennbar.

Twister genereriert einmalige Benutzernamen durch die Blockchain-Technologie. Die Blockchain-Technologie wurde ursprünglich für die Internet-Währung Bitcoin entwickelt. Dort gewährleistet die Blockchain die Fälschungssicherheit der Währung. Da bisher niemand Bitcoins fälschen kann, scheint die Methode recht sicher zu sein. Wie das jetzt genau funktioniert, kann ich nicht erklären, weil es sich um mathematische Rechenoperationen handelt, die ich nicht verstehe. Falls jemand eine Quelle weiß, wo Blockchains einfach erklärt werden, so würde ich sie hier gerne verlinken.

Wenn man Twister das erste Mal startet, muss man als erstes einen Benutzer anlegen. Das funktioniert über eine Weboberfläche genau so wie sonst auch. Die Blockchain prüft nun, ob es den Benutzernamen schon gibt oder ob der Name noch verfügbar ist. Wenn der Namen noch verfügbar ist, klickt man auf Ok und wartet, bis der Rechner den Namen der Blockchain-Datenbank hinzugefügt hat.

Aufmerksame Leser werden nun hellhörig. Wenn jeder Name nur einmal verfügbar ist, dann sollte man sich zügig um ein Benutzerkonto kümmern.

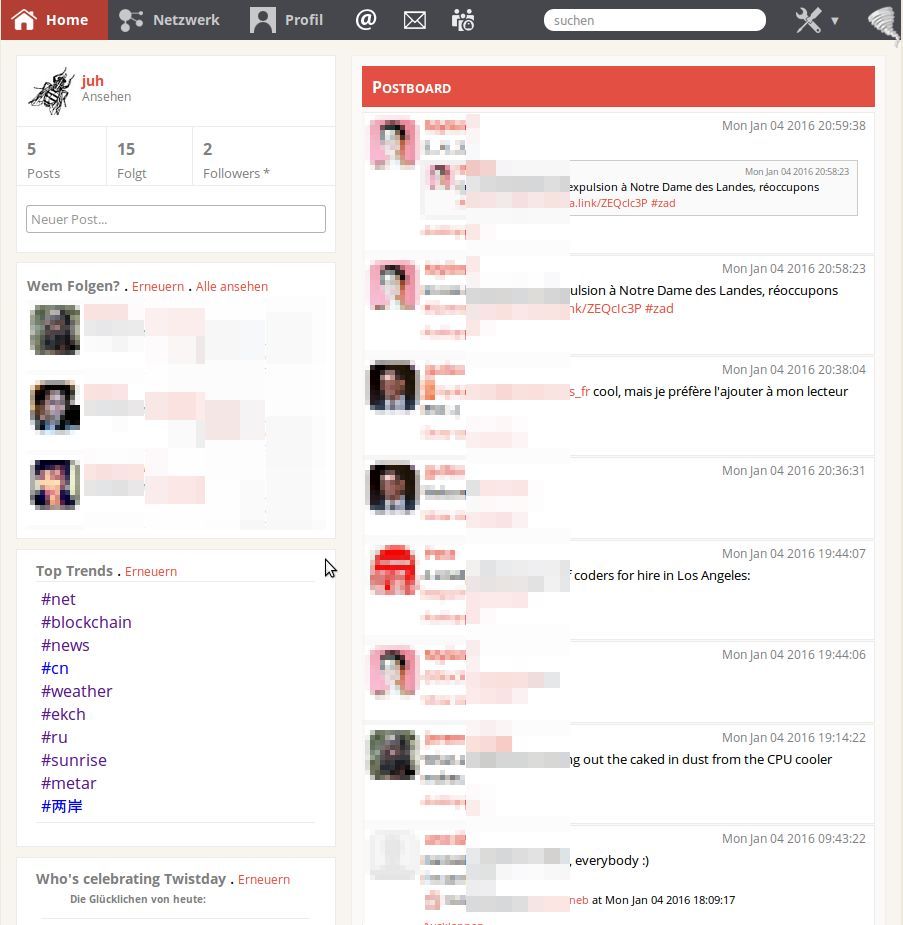

Der Stream in Twister sieht aus wie bei anderen Microblogging-Diensten auch.

Man hat einen Stream mit Nachrichten. Es gibt Vorschläge, wem man folgen könnte und es gibt Hashtag-Trends.

Wie bei anderen Diensten, so muss man auch bei Twister Personen folgen, um ihre Nachrichten zu lesen. Darüber hinaus gibt es die Möglichkeit, Gruppenchats anzulegen oder einem einzelnen Nutzer eine private Nachricht zuzusenden, die dann auch kein anderer Nutzer lesen kann.

Eigene Nachrichten gibt man in ein Textfeld ein.

Die Inhalte von Twister, also die Nachrichten selbst, werden über das Bittorrent-Protokoll verteilt, wobei Distributed Hash Tables dafür sorgen, die Nachrichten zu referenzieren. Distributed Hash Tables werden zum Beispiel von Syncthing verwendet, wenn Rechner über das Bittorrent-Protokoll Daten austauschen, ohne dass auf einem zentralen Server eine Torrent-Datei abgelegt werden muss.

Nichts ist umsonst

Die Pflege der Blockchain erfordert Rechenkapazität, denn jedes Benutzerkonto muss quasi errechnet werden. Bei Bitcoin nannte man das Mining, weil die Einheiten der Währung durch Rechenoperationen erzeugt werden mussten, wo sich das Bild eines Bergwerkes anbot, in dem man nach Gold sucht. Schnell bauten sich Miner leistungsfähige Rechnerfarmen zusammen, um reich zu werden. Bei Bitcoin muss aber auch jede Geldtransaktion durchgerechnet werden, was ebenfalls Rechenkapazität kostet, sodass Menschen mit dicken Rechnern nicht nur als Miner Geld verdienen, sondern auch durch die Dienstleistung des Clearings, also der rechnerischen Bestätigung eines Buchungsvorgangs.

Bei Twister gibt es keine Möglichkeit Geld zu verdienen, sodass es einen anderen Anreiz gibt, eigene Rechnerkapazität dem Netzwerk zur Verwaltung der Blockchain-Benutzerdatenbank zur Verfügung zu stellen: Promoted Messages. Dies sind Nachrichten, die über das gesamte Netzwerk verteilt werden. Der Anreiz besteht darin, in diesen Nachrichten Dinge zu bewerben, die einem wichtig sind.

Wie sich das Verhältnis zwischen echten Nachrichten und Werbe-Nachrichten einpendeln wird, wenn das Netzwerk wächst, kann man schwer voraussehen. Momentan wird nur alle acht Stunden eine Promoted Message im Hauptstream eines Clients angezeigt.

Fazit

Ich benutze Twister seit einigen Wochen und es funktioniert problemlos. Twister bietet konzeptionell alle Vorteile, die ich von einer denzentrale Anwendung in der Post-Snowden-Ära erwarte.

- Twister funktioniert komplett ohne zentrale Server im Internet

- Ich habe als einziger die Kontrolle über das Konto

- Nachrichten sind verschlüsselt

- Da alles Peer-to-Peer funktioniert, gibt es keinen zentralen Ansatzpunkt für Spionage, Manipulation und Zensur – und keinen Single-Point-of-Failure

Weitere Infos findet ihr in der Twister-FAQ.

So und nun warte ich auf euch bei Twister. Installiert es und sucht in Twister nach @hasecke